在众多的远程控制软件中,Remote Administrator可谓鼎鼎大名,在实际的网络管理中应用的很广泛。因此Remote Administrator成了入侵者攻击的重点目标,因为在默认情况下,Remote Administrator没有设置连接密码,任何人都可以连接远程主机。即使设置了密码,如果密码设置的简单的话,也很容易被猜解出来。即使对于复杂的密码,利用Radmin欺骗提权技术,也不难将其攻破。黑客通过向眼务器上传ASP木马,读取注册表中的“HKEY—LOCAL_MACHINE\Pr-STEM\RAdmin\v2.0\Server\Parameters”分支,将其中的“Parameter”中保存在加密散列提取出来,之后将其转换成十六进制数值,然后使用经过修改的Radmin客户对即刻连接远程机了。面对针对Remote Administrator的安全威胁,除了设置复杂的密码外,最好的办法就是在自己需要使用的时候才开启Remote Administrator,使用完毕后立即关闭RemoteAdministrator,不给入侵者以可乘之机。使用有了Shutter这款免费的软件,就可以轻松解决上述难题。今天危险漫步就和大家聊一聊这款不错的软件。

Shutter本身是一款关机控制软件,允许您设置各种关机条件,例如倒计时关机、定时关机、CPU占用率监控关机、进程监控关机、窗口监控关机、笔记本电池电量监控关机等等,这里我们主要谈谈其远程控制功能。在Shutter主窗口中点击“Options”按钮,在设置窗口的“Web Interface“面板中勾选“Enable”项,激活其远程控制服务功能。在“Listen IP”列表中选择本机的lP地址,在“Listen Port”栏中设置端口号(默认为80)。在“Username”栏中输入用户名称,在“Password”栏中输入连接密码。您一定要牢记该密码,只有通过该密码,才可以对目标主机“发号施令”!注意必须勾选“Allow command line execution?,项,这样您就可以在远程执行各种控制命令。点击“Save”按钮保存配置。之后在任意联网的电脑上打开浏览器,在地址栏中输入“http://x.x.x.XY”,其中“X.X.X.X”表示目标机的IP,“Y”表示端口号,如果采用80端口,则忽略端口号。如果您懒得记忆目标机的IP,可以在目标机上事先安装花生壳等软件,为其申请动态域名。这样只要访问目标机的动态域名即可,具体的操作这里就不在赘述了。当访问该地址后,在弹出的认证窗口中输入预设用户名和密码,点击确定按钮,即可进入Shutter远程控制页面。

在其中的“Choose Actiom”栏中依次选择对应的控制项目,可以执行针对远程主机的关机、重启、注销、锁定、进入睡眠状态、休眠、挂起、关闭监视器、静音、弹出警告信息等动动作类型,之后点击“Execute Action”按钮,就可以向远程主机发送相应的控制命令。点击页面底部点击“Information on Computer”链接,可以取得目标机的当前状态信息,包括当前登录者名称、该机运行的时长、当前CPU占用率、进程列表等。点击“Screen of a Dsktop”链接,可以远程抓取目标机的屏幕截图,点击“Close the Program”链接,可以结束目标机上的Shutter程序。

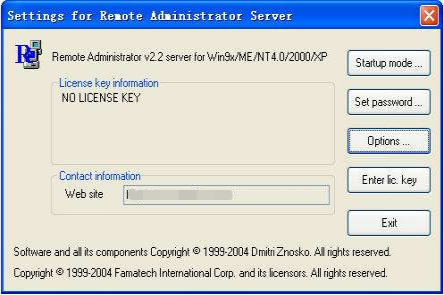

如果您使用的Remote Administrator远程控制软件,那操作起来就更加容易了。我们知道,在服务器上安装Remote Administrator之后,会创建名称为“rserver”的服务,可以跟随系统自动运行。利用Remote Administrator预设的指令,可以轻松控制其启动和关闭状态。当您想开启目标机上的Remote Administrator服务时,只需进入Shutter远程控制页面,在页面底都的“Run Program”栏中输入“server.exe /start”命令,点击“Run”按钮,即可向目标主机发送开启Remote Administrator远程控制服务的命令,这样目标机上的Remote Administrator远程控制服务就自动打开了。然后您就可以使用“Remote Administrator viewer”客户端访问程序连接目标主机,执行相应的远程控制服务了。当使用完毕后,在“Run Program”栏中输入“rserver.exe /stop”命令,点击“Run”按钮,这样目标机上的Remote Administrator远程控制服务就会自动关闭。使用以上方法,您就可以灵活的掌控RemoteAdministrator的运行和关闭状态,这样只有您可以自由的对目标机执行远程控制操作。而黑客是无法对目标机执行远程控制操作的,因为没有您的授权,Remote Administrator远程控制服务根本就无法开启,也就谈不上黑客对其入侵的可能了。