夏日炎炎,家中无线路由让人挠心的除了飙升的温度外(后文小贴士A中有如何降温求稳的小妙招),还有无处不在的破解分子。看看下面的模拟场景:夜深了,一个黑影躲在门外,笔记本电脑荧幕微弱的光映照在他的脸上,只见他移动游标,运行软件,在些许等待后,他露出了微微的冷笑,一个家用无线路由器已然被攻破,密码实时到手,之后他就可以“潜伏”下来,又一个“棱镜计划”开始上演。上述剧情虽然是虚构的,不过笔者在现场实战演示中,却真切体会到了这种感觉。

目前无线路由破解,使用最广的方法可以归结为抓包跑字典与破解PIN码。

抓包跑字典就是通过抓握手包破解无线连接密码,需要有客户端登陆才可抓包成功;而PIN码破解则是暴力破解8位数的数字PIN码(提到PIN码,这里有必要提到WPS(Wi-FiProtectedSetup,WiFi保护设置),WPS实现方法有两种选择,输入PIN码法和按钮配置法,因此就有了PIN码一说,一般支持WPS功能的路由,在背面标签上都会标注8位PIN码数字)。

下面我们分别就以上两种方法加以实战演示,使用软件为minidwep-gtk-40420。

本文内容所提及均为本地测试或经过目标授权同意,旨在提供教育和研究信息,内容已去除关键敏感信息和代码,以防止被恶意利用。文章内提及的漏洞均已修复,作者不鼓励或支持任何形式的非法行为。

破解实战

1)抓包跑字典

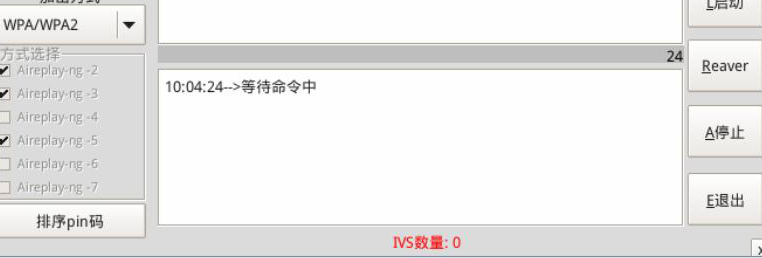

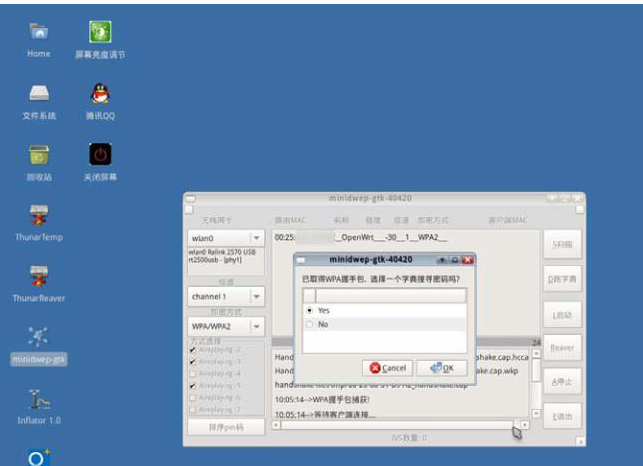

首先扫描测试无线路由,以获得握手包,如图1和图2所示。

根据字典获得路由WPA2登录连接密码(部分信息做隐去处理),如图3所示。

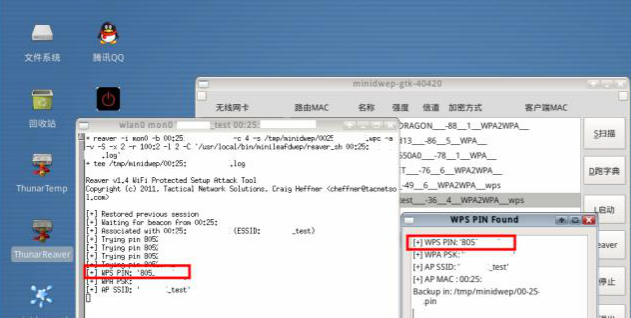

2)破解PIN码

使用minidwep-gtk中的reaver破解获得PIN码后(图4中部分信息做了隐去处理,红框部分为破解成功的PIN码),之后即可使用类似QSS快速安全设置软件等方式进行上网连接浏览。

由上可见,无线上网的风险无处不在。在秘密战线上有句话,看不见的才是最可怕的,用在这里非常的适合。另外还想提醒一句,不了解不意味着它不会发生,了解是为了更好地防范,提高安全意识。下面让我们来看看如何通过升级配置无线路由以保障日常使用安全。

提高安全措施

1)升级路由固件至最新版

作为关心无线安全的用户,应该经常浏览无线设备网站最新的固件升级公告,并及时为设备安装安全更新或升级程序(本例以D-Link无线路由为例加以说明,下同)。

如果官方固件太久未更新,也可以考虑优秀的第三方固件,比如Gargoyle(中文名:石像鬼,后文小贴士B中有如何刷新该固件的实战演示)。在使用中,我们注意到Gargoyle非常关注安全,如很早在固件中就不提供WPS功能,因为开发者已意识到它不够安全。

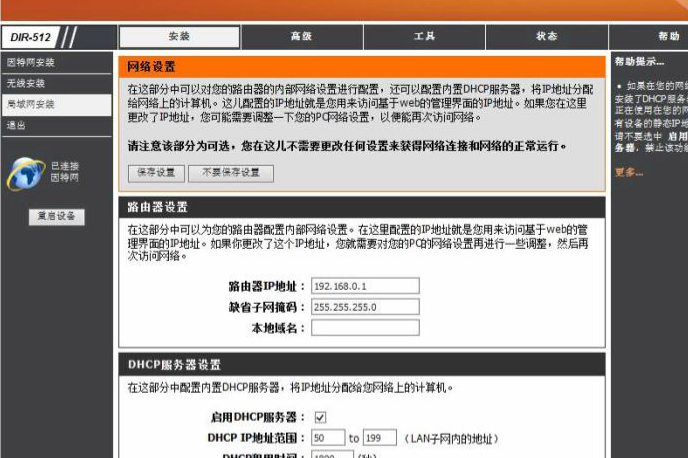

2)修改无线路由器的默认登录IP地址或端口

修改无线路由器的默认登录IP地址或端口(本例中D-link只提供修改IP地址的功能,有的路由还可以修改端口地址,隐蔽性更强),好处在于即使不幸被对方破解了无线路由器连接密码,但他却进不了我方的路由登录界面,同样也轻易获取不了路由器管理员用户名和密码(这里也特别提醒一句,路由器默认管理员用户名和密码在可能的情况下,请予以第一时间修改)。如图5所示。

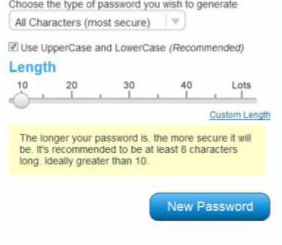

3)为无线路由设置连接强密码

无线安全部分,建议选择WPA2-AES并设置强密码(至少8位以上)。强密码生成推荐使用SafePasswd,它是一款能根据选项参数产生随机密码的在线工具,提供了强大的密码强度控制功能,可选字母、数字、字母和数字、所有字符、十六进制等多种密码生成模式,更支持个人自定义密码长度模式,提供最大的保护。如图6所示。

4)禁用UPnP

UPnP是通用即插即用的简称,它是为网络设备、软件和外围设备之间提供兼容性的一种网络架构。大多数无线网络设备,在日常工作中都不需要UPnP支持,而UPnP支持会导致无线网络设备大量基本资料的泄露,甚至面临强制中断网络、重启等危险,所以应关闭。

5)关闭WANPing功能

pingWAN端IP地址是被黑客们利用来检测WANIP地址是否有效的常用手段。关闭WANPing回应,可提供更高的安全性。

6)禁用SNMP

SNMP(SimpleNetworkManagementProtocol,简单网络管理协议)是目前网络中应用最为广泛的网络管理协议,它提供了一个管理框架来监控和维护互联网设备。如果没有无线网管软件或无线AC等平台,应考虑将SNMP关闭,加强安全性。如图7所示。

7)取消远程管理

若无必要,应取消远程管理的端口及IP地址设置。利用无线路由远程管理漏洞导致安全问题,早有先例。

8)修改DHCP设置

修改DHCP租赁时间为半小时或数小时,以便及时释放IP,重新提供地址池(需要说明的是,如果这里选择关闭DHCP功能可以达到更好的控制效果,不过要手动指定客户端IP地址,对用户的使用便利性会有一定影响,综合考虑后选择修改DHCP租赁时间这个折中方案。类似的情况还包括隐藏无线路由SSID,同样可以达到加强安全的目的,不过会影响使用便利,具体设定可酌情而定)。设置界面如图8所示。

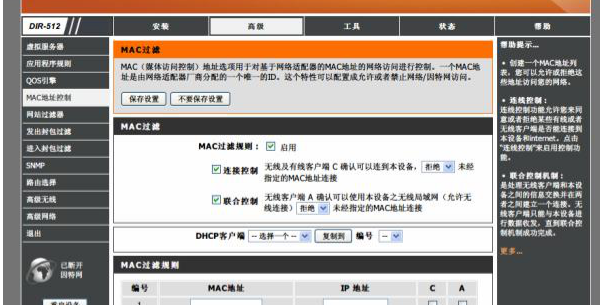

9)启用MAC地址过滤

指定无线网卡才可上网,进一步提升安全(如临时接入设备多的情况则不大适用)。设置界面如图9所示。

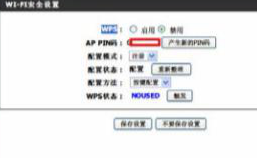

10)关闭WPS

之前已经提到WPS,这里再做下简单的介绍。WPS是由Wi-Fi联盟所推出的Wi-Fi安全防护设定(Wi-FiProtectedSetup,WPS)标准,该标准推出的主要原因,是为了解决长久以来无线网络加密认证设定的步骤过于繁杂的弊病,使用者往往会因为步骤太过麻烦,以致干脆不做任何加密安全设定,因而引发许多安全上的问题。说地简单点,就是类似于蓝牙和计算机连接,不用输入密码,只用输入配对码就能连上的功能。很多路由器出厂默认情况下都是开启了WPS的,也就增大了被入侵的风险。在使用过程中,最好是关闭WPS来保证无线安全。设置界面如图10所示。

图10

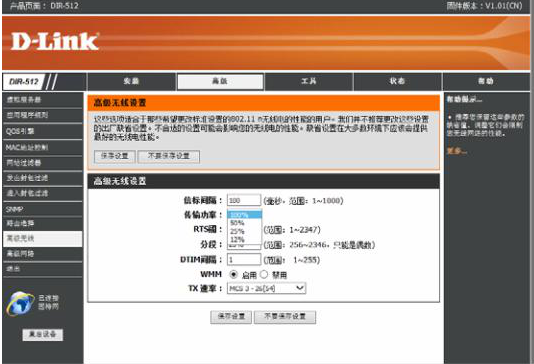

11)降低无线信号发射功率防破解

对于无线信号十分良好的用户(比如在一间房内),可以适当降低无线信号发射功率,既降低对身体影响,同时也防止无线破解。设置界面如图11所示。

12)时常关注最新漏洞及厂商补丁的发布

比如绿盟科技的安全漏洞栏目(http://*******)即可做一定的参考。

以上都是描述无线路由端的安全防范,此外在操作系统端也可通过https加密访问和VPN服务等方式做进一步的安全保护。

上述这些只是技术手段方面的防范,关键还是要树立起足够的安全保密意识,要认识到安全来自长期警惕,风险源于一时麻痹;要学会怀疑周围无线网络的真实性、安全性和稳定性(尤其在公共场合),良好的怀疑习惯将有效地避免遭遇不明监听后可能造成的一切损失,同时加强无线安全方面的知识更新,只有这样才是本文提倡的治本之道!

小贴士:

A.无线路由夏日如何降温求稳

为更好的提升海联达Ai-R1AC无线路由器散热效能,官方附赠了专用“基地”-Air-Base底座,受此启发,我尝试为自己的D-LINK无线路由配置了酷冷至尊的笔记本散热器,取电直接来自无线路由的空闲USB口。如图12所示。

优点:提供更好的散热;美观,无须改动硬件,不破坏保修。

缺点:少许的硬件费用。

B.如何刷新第三方安全固件

由于Gargoyle官方不提供对手头D-Link路由的支持,所以这里以TP-LINKTL-WR741N为例演示Gargoyle固件刷写。

a.TP-LINK原厂刷Gargoyle相对简单,在官方固件Web界面可以直刷Gargoyle固件。

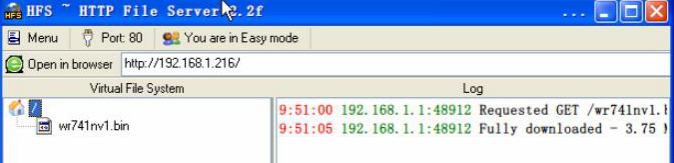

b.石像鬼固件恢复为TP-LINK原厂固件,该步骤相对复杂,以下重点介绍。事先使用HFS架设HTTP服务器,如图13所示。

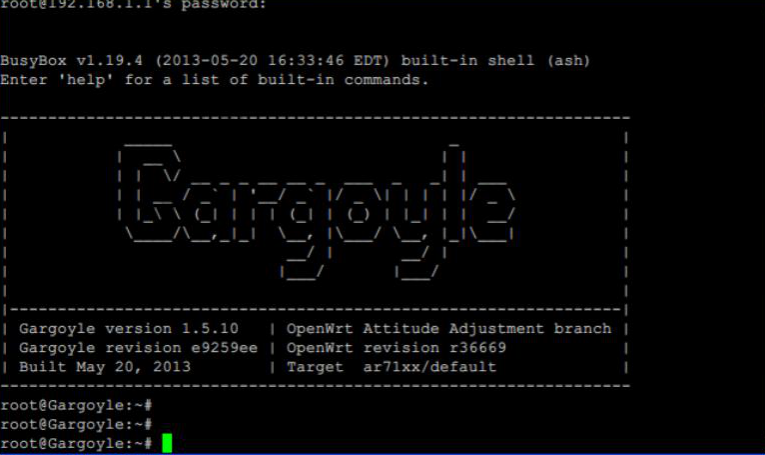

使用Putty以ssh方式登录192.168.1.1,显示用户名密码后,用户名输入root,石像鬼初始密码为password,如图14所示。

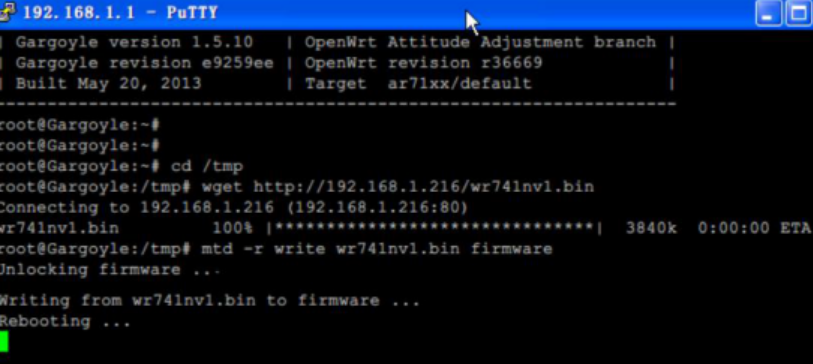

登录成功后,切换到路由器的tmp文件夹下,执行“wgethttp://******/”(存放固件主机的IP地址和固件文件名,请修改成自己的),提示下载成功后,执行“mtd-rwritewr741nv1.binfirmware”写入固件,如图15所示,之后即可正常登录原厂固件。

图15

(完)