栈结构及形成过程

一个进程可能被加载到内存中不同的区域执行。进程运行所使用的内存空间按照功能,大致都能分成以下4个部分:

数据区:用来存储全局变量等。

栈区:用来存储函数之间的调用关系,以保证被调用函数在返回时恢复到母函数中继续执行。

堆区:动态分配与回收是堆区的最大特点,进程能够动态的申请一定大小的缓冲,并在用完之后归还给堆区。

代码区:存储CPU所执行的机器码,CPU会到这个区域来读取指令并执行。

其中栈区由系统自动维护,它实现了高级语言中的函数调用。对于C语言等高级语言,栈区的PUSH、POP等平衡堆栈细节是透明的。请看如下代码:

intfunction_b(intargument_B1,intargument_B2)

{

intvriable_b1,variable_b2;

variable_b1=argument_B1+argument_B2;

variabe_b2=argument_B1-argument_B2;

returnvariable_b1*variable_b2;

}

intfunction_a(intargument_A1,intargument_A2)

{

intvariable_a;

variable_a=function_b(argument_A1,argument_A2)+argument_A1;

returnvariable_a;

}

intman(intargumentc,char**argumentv,char**envp)

{

intvariable_main;

variable_main=function_a(4,3);

returnvariable_main;

}同一文件不同函数的代码,在内存代码区中的分布可能先后有序也可能无序,相邻也可能相离甚远。

当CPU执行调用function_a函数时,会从代码区中main方法对应的二进制代码的区域跳转到function_a函数对应的二进制代码区域,在那里获取指令并执行;当function_a函数执行完闭,需要返回时,又会跳回到main方法对应的指令区域,紧接着调用function_a后面的指令继续执行main方法的代码。

这些代码区中精确的跳转都是通过与栈区巧妙的配合完成的。当函数调用发生时,栈区会为这个函数开辟一个新的栈区单元,并将它压入栈中。这个栈区单元中的内存空间被它所属的函数独占,正常情况下是不会和别的函数共享的。当函数返回时,栈区会弹出该函数所对应的栈区单元。

在函数调用的过程中,伴随的栈区中的操作如下:

在main方法调用function_a时,先在自己的栈区单元中压入函数返回地址,而后为function_a创建新栈区单元压入栈区。

在function_a调用function_b时,同样先在自己的栈区单元中压入函数返回地址,然后为function_b创建新栈区单元并压入栈区。

在function_b返回时,function_b的栈区单元被弹出栈区,function_a栈区单元中的返回地址“露”出栈顶,此时处理器按照这个返回地址重新跳到function_a代码区中执行。

在function_a返回时,function_a的栈区单元被弹出栈区,main方法栈区单元中的返回地址“露”出栈顶,此时处理器按照这个返回地址跳到main方法代码区中执行。

每一个函数独占自己的栈区单元空间,当前正在运行的函数的栈区单元总是在栈顶。

Win32系统提供两个特殊的寄存器用来标识位于栈区栈顶的栈区单元。

ESP:栈指针寄存器,其内存放着指向栈区最上面一个栈区单元的栈顶的指针。

EBP:基址指针寄存器,其内存放着指向栈区最上面一个栈区单元的底部的指针。

函数栈区单元:ESP和EBP之间的内存空间为当前栈区单元,EBP标识了当前栈区单元的底部,ESP标识了当前栈区单元的顶部。在函数栈区单元中一般包含以下几类重要信息:

局部变量:为函数局部变量开辟内存空间。

栈区单元状态值:保存前栈区单元的顶部和底部(实际上只保存前栈区单元的底部,前栈区单元的顶部能够通过平衡堆栈计算得到),用来在本帧被弹出后,恢复上一个栈区单元。

函数返回地址:保存当前函数调用前的“断点”信息,也就是函数调用前的指令位置,以便函数返回时能够恢复到函数被调用前的代码区中继续执行指令。函数调用发生时用到的指令大致如下:调用前push参数C;push参数Bpush参数A

call函数地址;call指令完成两项工作:向栈中压入返回地址;跳转;

函数开始处代码形式

pushebp;保存旧栈区单元的底部

movebp,esp;栈区单元切换

subesp,xxx;抬高栈顶,开辟新栈区单元空间

函数调用大约包括以下几个步骤:

1)参数入栈:将参数从右向左依次压入栈区中。

2)返回地址入栈:将当前代码区调用指令的下一条指令地址压入栈中,供函数返回时继续执行。

3)代码区跳转:处理器从当前代码区跳转到被调用函数的入口处。

4)栈区单元调整:具体包括保存当前栈区单元状态值,EBP入栈;将当前栈区单元切换到新栈区单元,将ESP值装入EBP,更新栈区单元底部;给新栈区单元分配空间,将ESP减去所需空间的大小,抬高栈顶。

类似的,函数返回时的汇编指令序列大致如下:

addxxx,esp;回收当前的栈区单元popebp;恢复上一个栈区单元底部位置retn;有两个功能:即弹出栈区单元中的返回地址,让处理器恢复调用前的代码区函数返回的步骤如下:

1)通常将返回值保存在EAX中。

2)弹出当前栈区单元,恢复上一个栈区单元。具体包括平衡堆栈的基础上,给ESP加上栈区单元的大小,回收当前栈区单元的空间;将保存的前栈区单元EBP值弹入EBP寄存器,恢复出上一个栈区单元;将函数返回地址弹给EIP寄存器;跳转:按照函数返回地址继续执行母函数。

栈区结构就是按照这样的函数调用约定组织起来的。

栈溢出攻击实践

本实践是我自己手写了一个简单的C语言程序(VC6.0编译),然后通过溢出栈区,覆盖函数的返回地址,从而改变程序的执行流程,以达到攻击效果。

程序代码如下:

#include<stdio.h>

#definePWD"1234567"

intverify_pwd(char*pwd)

{

intright;

charbuf[8];

right=strcmp(pwd,PWD);

strcpy(buf,pwd);//overflowedhere!

returnright;

}

main()

{

intfag_valid=0;

chapwd[1024];

FILE*fp;

if(!(fp=fopen("pwd.txt","rw+")))

{

exit(0);

}

fsanf(fp,"%s",pwd);

flag_valid=verify_pwd(pwd);

if(flag_valid)

{

}

printf("incorrectpwd!\n");

Else

{

printf("GoodJob!Verificationpassed!\n");

}

fclose(fp);

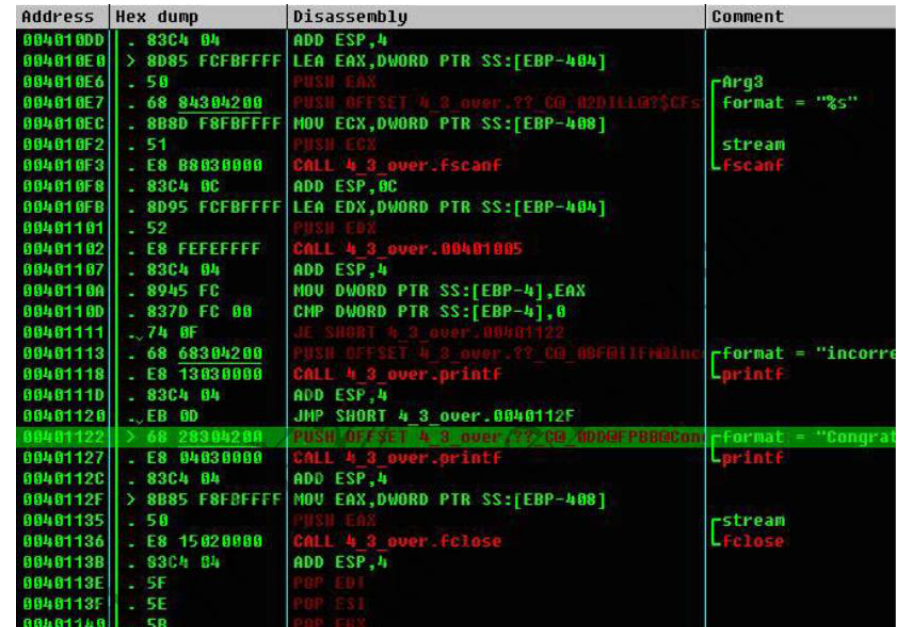

}首先用OD加载得到的可执行PE文件,如图1所示。

阅读反汇编代码,能够知道通过验证的程序分支的指令地址为0x00401122。

0x00401102处的函数调用就是verify_pwd函数,之后在0x0040110A处将EAX中的函数返回值取出,在0x0040110D处与0比较,然后决定跳转到提示验证错误的分支或提示通过验证的分支。提示通过验证的分支,从0x00401122处的参数压栈开始。

通过用OD调试,发现栈区单元中的变量分布情况基本没变,这样就能够按照如下方法构造pwd.txt中的数据了。

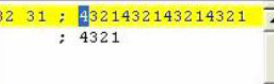

为了字节对齐并且方便辨认,将“4321”作为一个串块。buf[8]共需要2个这样的单元,第3个串块将right覆盖,第4个串块将前栈区单元EBP值覆盖,第5个串块将函数返回地址覆盖。

为了将第5个串块的ASCII码值(0x34333231)改为通过验证分支指令的地址(0x00401122),借助十六进制编辑工具来完成(我用的UltraEdit),因为部分ASCII码所对应符号无法用键盘输入。

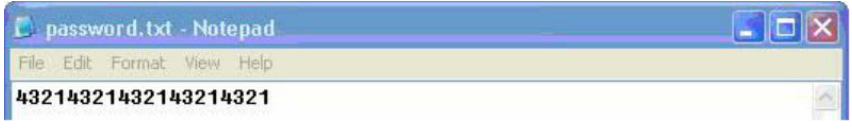

Step1:新建一个名称为pwd.txt的文件,并使用记事本程序打开,输入5个“4321”,

图2

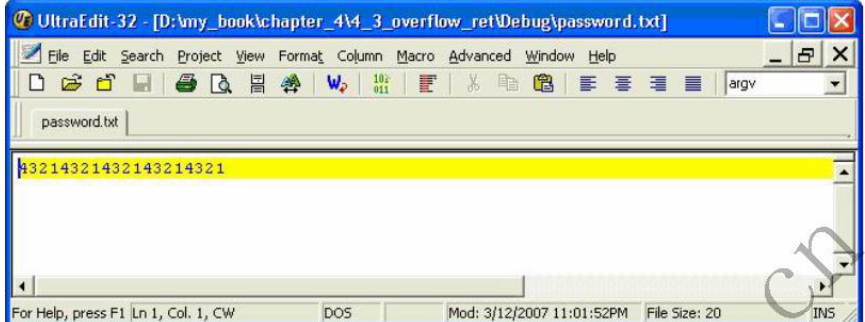

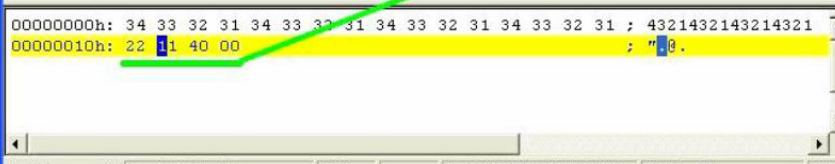

Step2:保存,关闭记事本并用UltraEdit打开,如图3所示。

图3

Step3:将UltraEdit的编辑模式切换到十六进制,如图4所示。

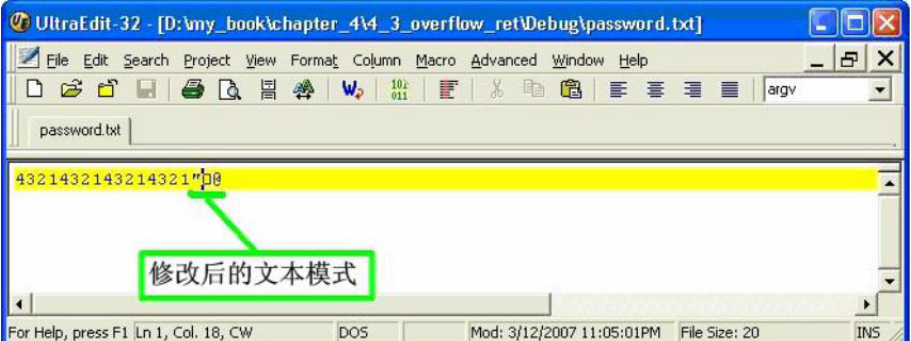

Step4:将最后4个字节改为新的函数返回地址,如图5所示。

Step5:此时再切换回文本编辑模式,最后的4个字节的对应字符显示结果为乱码,如图6所示。

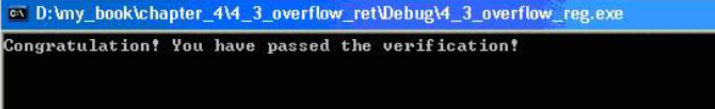

将pwd.txt保存后,用OD加载程序并调试,程序运行结果如图7所示。

学习心得

能看懂二进制是研究安全技术所必需的技能。信息安全技术不仅需要计算机理论基础很扎实,更需要优秀的动手、实践能力,是一个对技术性要求很高的领域。

缓冲区溢出攻击的理论我很早就已经学习了,以为只是修改返回地址将CPU指到缓冲区中的恶意代码而已,但当自己动手实践时,才发现实际情形原来比原理要复杂很多。信息安全需要有强烈的兴趣做动力,还需要有能够为了梦想持之以恒的坚定意志。

本文内容所提及均为本地测试或经过目标授权同意,旨在提供教育和研究信息,内容已去除关键敏感信息和代码,以防止被恶意利用。文章内提及的漏洞均已修复,作者不鼓励或支持任何形式的非法行为。