这天正需要一个网页代码转换的软件,记得以前曾经从网上下载过的,于是就在硬盘里找了起来,终于找到了这个软件“HTML to AnyCode Converter”,这个软件还不错,能将HTML代码转换成、ASP、PHP、JSP和Perl来得到保护。今天就用它了,我们先来看看这个软件。

不但是英文界面,而且还需要注册,既然要用就把它破解了吧!首先还是使用PEID来查壳,显示为UPX,这个壳好办,那我们就利用ESP定律手工用OD来脱吧!首先使用OD载入主程序,询问是否分析。

我们点击否,程序停在入口处,现在利用ESP定律脱壳,点击F8单步步过,这是看右边的寄存器窗口ESP是否被激活,也就是变红没有。

变红后在命令行下“DD******”(当前代码ESP值),回车,DD就选中下端地址,右键点击断点——硬件访问——DWORO断点,再按F9运行,到跳转处按F8,就来到了OEP。

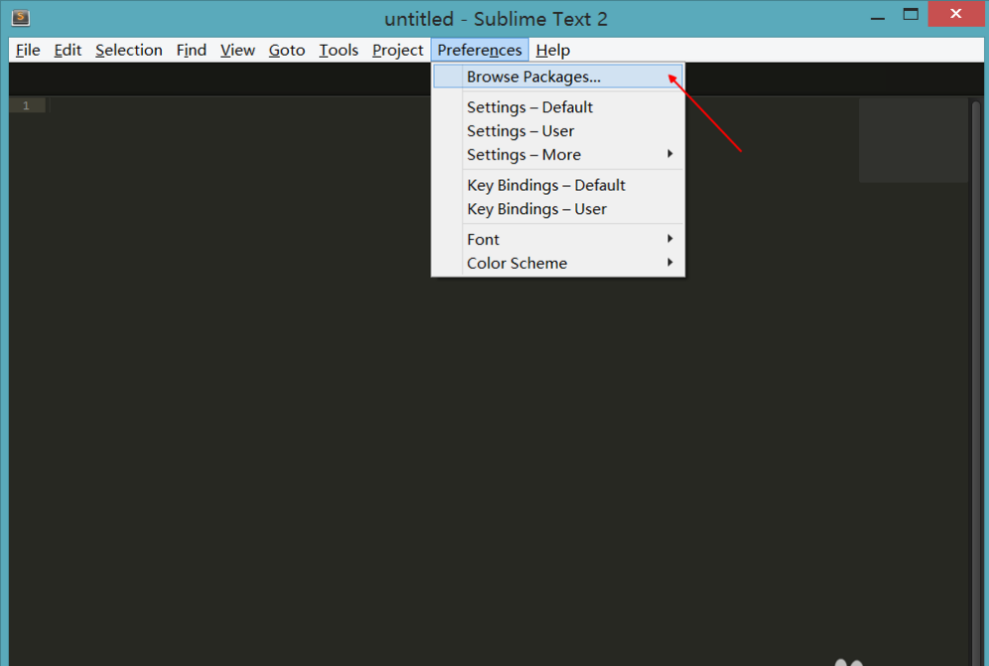

现在点击OD——插件——OllyDump——DUMP保存就行了。现在使用PEID载入脱壳后的程序“UNPACKED.exe”,显示为Delphi编写的,可以正常运行。第一步脱壳就完成了,现在开始第二步,也就是破解。打开软件,来到注册界面,随便在Name和Code栏输入任意字符,点击注册后,出现窗口提示注册码错误。

我们记住它的提示,现在使用OD载入脱壳后的程序,选择“Find ACSLL”查找字符串,一载入就看见了熟悉的错误提示,双击错误提示后来到代码处。

我们会发现,在错误提示上00487472有一个跳转,上面就是典型的call—text—JNZ/JZ的注册模式。

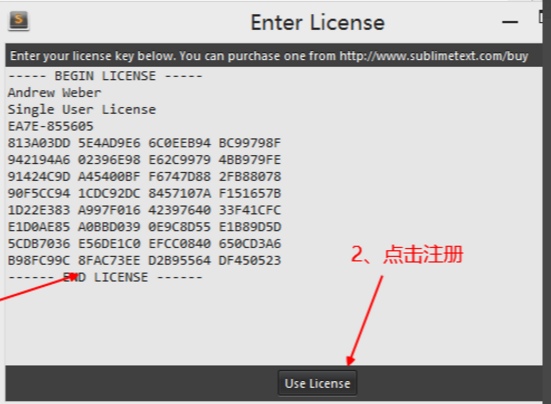

现在我们在上面的Call F2下断点,F9运行程序,来到注册页面输入注册信息然后点击注册,OD中断在0048746B |. E8 7CFEFFFF call 004872EC,我们按F7跟进去看看。按F8一步一步向下运行,注意观察寄存器窗口。运行到0048730D的时候我们会发现程序把真注册码推入EDX中,在00487312的EDX中出现了真正的注册码。好了复制真注册码,注册程序,第二步完成了。现在进入第三步,汉化程序。前面已经知道这个程序是使用Delphi编写的,我推荐大家使用ResScope V1.94。使用ResScope载入脱壳后的程序,在资源窗口中点击展开RCData(小提示:Delphi程序的资源数据大部分都在RCData下面),发现第三,第四就是资源所在。好了,现在开始汉化。首先我们从第三个开始,我们汉化就是把“Caption”项的字符串翻译成中文,一般第一个Caption就是当前窗口的标题。好了,最后来看看汉化后的效果吧!再制作一个安装包,然后就可以了!过程也很简单吧!

本文内容所提及均为本地测试或经过目标授权同意,旨在提供教育和研究信息,内容已去除关键敏感信息和代码,以防止被恶意利用。文章内提及的漏洞均已修复,作者不鼓励或支持任何形式的非法破解行为。