当大家看到我这个题目“是善意的谎言欺骗了你?——欺骗黑客的蜜罐系统”一定是特别的糊涂了吧!所以下面我就给大家先解读一下这个题目,好让大家看个明白,首先是“善意的谎言”为什么要这么说呢?这就不得不引进我们这篇文章所要阐述的对象了“蜜罐”。那么什么是蜜罐呢?这个我在下文会为大家提到,接下来我们来看,题目的后半部分“欺骗黑客的蜜罐系统?”那么这个又是什么意思呢?其实简单的来理解,在这里我是打了一个比较形象的比喻,这句话的喻体是蜜罐所具有的最显著的特点之一,好了,题木的含义就为大家囊括在这里,下面就让我们走进蜜罐的神秘世界,来简单的了解下他吧。

一、At the beginning蜜罐的自述

My name is HoneyPot,中文名字叫“蜜罐”,我的名字与我的功能可谓是相辅相成的,其实我的名字就是我本身最大特点的一个概述吧,听到这里我再来为大家举个简单的例子,这也是为了大家更加形象的去了解我,我们试着这样子去想,“蜜”理解为“蜂蜜”,而“罐”则理解为“一个特定的环境”大家都明白熊是最爱吃蜂蜜的了,也就是说只有有蜂蜜的地方才会吸引熊的注意力,如果我们要猎一只熊的话,我们一定不会傻的像“守株待兔”那个样子,坐着等去,所以聪明的朋友就会想到一个办法,那就是欺骗,利用一个“诱饵”去进行欺骗。对,“蜜罐”在这里的作用就是欺骗,这是从蜜罐这个词语本身出发去理解他。

在现实生活中,这样的例子也是很常见的,例如“老鼠夹子”他的原理和我们蜜罐的原理是大相径庭的,都是利用欺骗的手段,使猎物以为自己进入了一个理想化的环境,猎物本以为自己是很容易的获得了自己想要的东西,但是结果确实事得其反,就好比老鼠,以为自己会得到食物,但是结果呢?却是什么都没有得到,反而害了自己,这是现实生活中的蜜罐原理。

回到网络世界,在这个科技发展的告诉时代,随着计算机信息的普及和不断扩展,黑客的平民化,让身在网络的我们安全感匮乏,如果我们只是一味的想着怎么去防范的话那么显得也太被动了,所以也就出现了“蜜罐”。

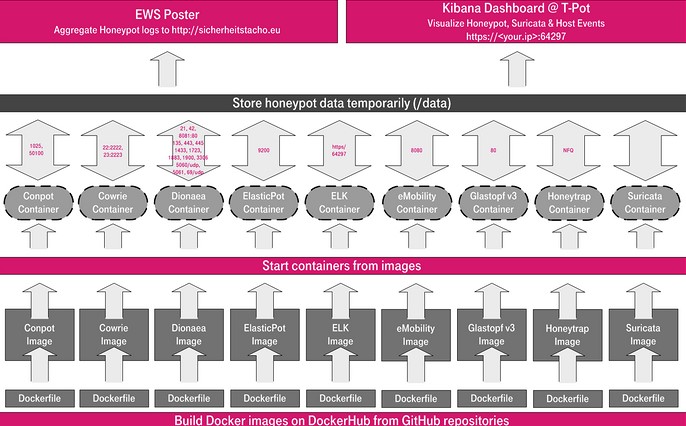

蜜罐是一个轻型的开放源代码代码的虚拟蜜罐的框架,可以模拟多个操作系统和网络服务,

支持IP协议族,创建任意结构的虚拟网络。同时,为了模拟拓扑分散的网络地址空间和共享负荷,该结构也支持网络通道。是蜜罐的数据接受和蜜罐的结构示意插图。

初次提到“蜜罐”的是美国的L.Spizner,他身为一名专业的蜜罐学家,曾经对蜜罐下过一个这样子的概念:“蜜罐是一种资源,它的价值是被攻击或攻陷。这就意味着蜜罐是用来被探测、被攻击甚至最后被攻陷的,蜜罐不会修补任何东西,这样就为使用者提供了额外的、有价值的信息。蜜罐不会直接提高计算机网络安全,但是它却是其他安全策略所不可替代的一种主动防御技术”综上所述,简单的来说,蜜罐是一种专门被设置成被扫描、被入侵、被攻击的网络资源,他的目的就是建立一个诱骗环境,吸引入侵者或者攻击者对他进行攻击,而且最大的特点就是攻击者了可以毫无飞灰之力的就入侵进去,并且可以对入侵者的入侵方法和所有操作进行记录和监控,从根本来说蜜罐与一台毫无防范的计算是一模一样的,两者都是很容易被入侵和破坏的,但是蜜罐还不等于普通的计算机,蜜罐等于一个精心布置的“黑匣子”,看似千疮百孔但却尽在其中,而普通的计算机却根本回馈这些信息,他的价值就是在于被攻击和被探测。

那么什么才能算是一个成功的蜜罐呢,大家在被入侵的过程中,(哦,什么,你连什么叫入侵都不知道,我假晕一下啊!)从入侵者的角度来看,入侵蜜罐的过程会使入侵者的心情大起大落,从一开始的激动兴奋到骂服务器的管理是白痴,最后到自己被当成白痴的耍猴过程。

二、付诸行动,配置蜜罐的过程

上边对蜜罐描述了那么多,大家也可以看到他潜在的市场和他自身的优点,所以我们有必要来学习下蜜罐的简单配置,下文我会从蜜罐的几款代表软件人手,带大家深入的了解蜜罐,当然关于蜜罐的知识,多如海水,而我们学习得也只是毛皮而已,但是做为网络爱好者的我们,只要掌握这些局部的知识就已经完全足够了。

在模拟攻击前,我这里准备两台模拟计算机,分别是:计算机A(攻击主机),192.168.13.1、计算机B(蜜罐系统)192.168.13.128。攻击主机系统为windows XP3、蜜罐系统主机系统为windows,蜜罐系统搭建在虚拟机上,不会安装虚拟机的可以参考网上的一些资料。

1.Trap Server蜜罐简单简介

这款软件又名<虚拟服务器>,trap翻译为“圈套、困境、陷阱”的意思,软件适用于Win95/98/

Me/NT/2007/XP系统的,可以模拟很多不同的服务器,例如Apache HTTP Server,Microsoft IIS等。

软件已经被汉化为中文的了,所以我们使用起来也是非常的方便的,在虚拟机中直接运行安装程序,所示安装过程很简单,所有的过程直接单击下一步就可以了,在安装过程中他会提示我们安装的“虚拟服务器软件”的路径,大家可以保持默认,也可以选择切换到自定义的目录中,我保持的是默认。

安装完成后我们就可以看到软件的界面了,这款软件提供给我们3种服务类别,分别是“IIS服务器、Apache服务器、EasyPHP服务器”,软件的操作界面很简单,每当切换一种服务器类别,相对应的主页路径都会随之改变,我们就以启动iid服务器为例,选择“启动iis服务器”勾选上“记录日志”和“自动保存日志记录两个选项”,在“监听端口”选项中选择我们要监听的端口,在这里我们都知道,80默认的是预览网页的端口,而21默认为FTP,23则是telnet的默认端口(端口号的范围是从0至65535)。关于端口的作用,在“啊D工具包”下的“端口扫描->商用端口列表”中已经为大家列举出来了,不知道的童鞋可以去参考下,这里为了效果的明显,我选用23端口为大家做实验。更改监听端口为“23”我们使用啊D工具包的“扫描端口”对这台主机的23端口扫描下,看看他是否为开放状态,证明了他是开放状态的此时我们返回到蜜罐系统中,可以看到蜜罐系统给出的如下信息。

第一行表示,软件已经开始监听23端口,在往下看提示就是有一个用户登陆了服务器,确定了我们的服务器23端口是开着的状态下,我们来使用本机的cmd连接蜜罐主机。输入帐号密码进行登陆即可,最后分析完入侵者入侵的步骤,我们转到软件的有半部分可以看到“追踪入侵者”的操作框,单击“追踪”软件就会显示出“入侵者的IP”以上就是对Trap Server这款蜜罐系统的简单介绍,大家可以看到,功能是比较强大的,而操作却很简单,下面我们再来看一款蜜罐程序,多学一种方法,思路也可以开阔一点,在以后的实践中就接近成功多一步。

2、微型蜜罐系统的使用

这是一款较为新的蜜罐程序,他的功能是:可以监视系统是否有人入侵或者扫描你的计算机,监视方式是通过监视端口的方式,下面我们来看他的使用方法,解压rar打包文件,可以看到他的主要文件有3个。

我来分别解释下每个文件的含义,首先是config.ini,一看到ini的后缀,顾名思义,他是配置文件,打开他可以看到3个字段,分别是ShowWindow、sound、port,ShowWindow表示程序运行时显示程序,默认为1表示显示,如果大家想不显示的话,把其值改为0就可以了,sound表示发现目标入侵后的提示声音,同样的1表示有反之O表示无,port则表示监听的端口,他的格式为“portl-port2-port3.....portn-”这里要注意到的是,最后一个端口后便要尾随一个“-”字符,否则系统扫描时会将最后一个端口掠过的,而且设置的端口也要尽量偏僻些,尽量不要保证和本机的已经开放的端口重复。接下来看第二个配置文件Message.ini,这个配置文件中存放的是当攻击主机试图连接到蜜罐主机的提示命令,这里我修改成:“危险漫步大显神威! By:危险漫步”。

好了接下来就是log.log文件了,其实就是日志记录文件,做好了这些,我们就是万事具备,只欠东风了,双击honeypot.exe进入运行程序界面,所示程序便开始了工作状态,进行监听了,我们在攻击机子的地方,打开cmd,对蜜罐主机进行连接,输入telnet 192.168.13.128,我攻击的23端口是telnet的默认端口,如果大家是连接别的端口的话,只需要在ip后便加上空格跟上端口号就可以了,连接成功后就可以看到提示。

这时我们可以听到系统发出的一声恐怖声,不要惊慌,这是有恶意主机攻击的提示,呵呵~。如果不想听到声音的话,我们只要修改config配置文件中的sound属性就可以了,现在我们返回蜜罐主机中,就可以观察到入侵提示给我们的信息,包括对方的入侵时间,端口和IP。这款工具的好处在于,他的体积小,并且可以同时监控几个端口,而且文件配置灵活,容易上手,可视化也比较强,当我们打开记录文件时,我们就可以看到蜜罐对入侵者的操作记录了。

三、警钟长鸣,时刻注意,简单总结

入侵与被入侵,安全与防御永远是呈现一种两面性,关于蜜罐的知识就为大家大家介绍到这里了,蜜罐也并不是绝对的安全,世界不存在绝对的安全,蜜罐在保护我们的同时,也存在着许多不足。

网络的日新月异,使蜜罐得到很好的发展和应用,从设计目的上来看蜜罐分为“产品型蜜罐”;

“研究型蜜罐”,“产品型蜜罐”具有时间时间检测和欺骗功能,他所要做的工作是检测并且对付恶意攻击者,他通常放至在一个内网环境中,有于他对具有相当大的吸引力,所以会消耗攻击者绝大多少的时间在他的上面,从而减轻了网络中其他计算机的安全,是商业组织作为保护的主要选择;而“研究型蜜罐”是为了获取和研究攻击者的有关信息而设定的,这类蜜罐不能增强组织的安全性,因此不是商业组织的首选,只有那些眼界政府部门的组织,例如大学、政府等才需要使用。而根据蜜罐的工作方式来看,他又可以分为“牺牲性蜜罐”和“外观性蜜罐”,“牺牲性蜜罐”是可以建立在任何设备上的可攻击的系统,而“外观性蜜罐”则不同,他所呈现的是目标主机的虚假镜像,这种蜜罐配置过程相当简单,可以模仿大量不同的主机。

蜜罐充当着一个让入侵者高兴的角色,在入侵者眼里他就是善意的;可以带来希望的(因为他的千疮百孔,哈哈),但是当入侵者趁虚而入的时候那么通过上文的介绍结果大家都是明白的,这个看似善意的,看似不错的系统,确是一个实实在在的蜜罐,成为了一个确实的谎言,而这个谎言着实的欺骗了他。

本文为网络安全技术研究记录,文中技术研究环境为本地搭建或经过目标主体授权测试研究,内容已去除关键敏感信息和代码,以防止被恶意利用。文章内提及的漏洞均已修复,在挖掘、提交相关漏洞的过程中,应严格遵守相关法律法规。